Search

Items tagged with: CyberSecurityTraining

INPS Servizi colpita da un Ransomware riporta QuAS. Ma il silenzio è assordante!

#redhotcyber #hacking #cti #ai #online #it #cybercrime #cybersecurity #technology #news #cyberthreatintelligence #innovation #privacy #engineering #intelligence #intelligenzaartificiale #informationsecurity #ethicalhacking #dataprotection #cybersecurityawareness #cybersecuritytraining #cybersecuritynews #infosecurity

INPS Servizi colpita da un Ransomware riporta QuAS. Ma il silenzio è assordante!

INPS Servizi S.p.A. vittima di un attacco ransomware. Scopri come il silenzio istituzionale e le falle nella sicurezza mettono a rischio i dati sensibili dei cittadini italiani.Agostino Pellegrino (Red Hot Cyber)

Non sono Hacker: si chiamano criminali informatici! Scopriamo le differenze degli attori malevoli del cybercrime

Nel mondo digitale in cui viviamo, termini come “hacker” e “cybercrime” vengono spesso utilizzati in modo intercambiabile, creando confusione su chi siano davvero i protagonisti dietro le crescenti minacce informatiche.

#redhotcyber #hacking #cti #ai #online #it #cybercrime #cybersecurity #technology #news #cyberthreatintelligence #innovation #privacy #engineering #intelligence #intelligenzaartificiale #informationsecurity #ethicalhacking #dataprotection #cybersecurityawareness #cybersecuritytraining #cybersecuritynews #infosecurity

Scopriamo le differenze degli attori malevoli del cybercrime

I termini "hacker" e "cybercrime" vengono spesso utilizzati in modo intercambiabile, creando confusione su chi siano davvero i protagonisti.Sandro Sana (Red Hot Cyber)

Adobe Magneto: una pericolosa minaccia RCE per i siti di e-commerce

Gli specialisti di Sicurezza Informatica hanno avvertito che gli #hacker stanno già sfruttando una nuova #vulnerabilità in #Magento (CVE-2024-20720) e l'utilizzatore per implementare una #backdoor persistente sui siti di e-commerce.

#redhotcyber #online #it #web #ai #hacking #privacy #cybersecurity #cybercrime #intelligence #intelligenzaartificiale #informationsecurity #ethicalhacking #dataprotection #cybersecurityawareness #cybersecuritytraining #cybersecuritynews #infosecurity

https://www.redhotcyber.com/post/adobe-magneto-una-pericolosa-rce-minaccia-i-siti-di-e-commerce/

Adobe Magneto: una pericolosa RCE minaccia i siti di e-commerce

Una pericolosa falla di sicurezza consente agli utenti malintenzionati di eseguire codice remoto sui siti web Adobe Magneto.Redazione RHC (Red Hot Cyber)

Il Robot Giocattolo Spione: Kaspersky Lab rivela inquietanti vulnerabilità su

I #ricercatori di Kaspersky Lab hanno studiato un #robot #giocattolo e hanno scoperto una serie di pericolose #vulnerabilità.

#redhotcyber #online #it #web #ai #hacking #privacy #cybersecurity #cybercrime #intelligence #intelligenzaartificiale #informationsecurity #ethicalhacking #dataprotection #cybersecurityawareness #cybersecuritytraining #cybersecuritynews #infosecurity

Il Robot Giocattolo Spione: Kaspersky Lab rivela inquietanti vulnerabilità su

I ricercatori di Kaspersky Lab hanno rilevato all'interno di un robot giocattolo diffuse vulnerabilità capaci di interagire con il bambino.Redazione RHC (Red Hot Cyber)

I #computer #quantistici potrebbero presto affrontare problemi che ostacolano i potenti #supercomputer di oggi, anche se pieni di errori.

Calcolo e precisione vanno di pari passo. Ma una nuova collaborazione tra #IBM e UC #Berkeley ha dimostrato che la perfezione non è necessariamente richiesta per risolvere problemi impegnativi, dalla comprensione del comportamento dei materiali #magnetici alla #modellazione del comportamento delle #reti #neurali o della diffusione delle #informazioni sui #socialnetwork.

#redhotcyber #informationsecurity #ethicalhacking #dataprotection #hacking #cybersecurity #cybercrime #cybersecuritytraining #cybersecuritynews #privacy #infosecurity #online

https://www.redhotcyber.com/post/ibm-e-uc-berkeley-dimostrano-che-limperfezione-dei-computer-quantistici-puo-portare-a-risultati-sorprendenti/

IBM e UC Berkeley dimostrano che l'imperfezione dei computer quantistici può portare a risultati sorprendenti

Scopri come i computer quantistici di IBM e UC Berkeley sfidano i potenti supercomputer nell'affrontare problemi complessi. Nonostante gli errori, i risultati sono sorprendentemente accurati.Redazione RHC (Red Hot Cyber)

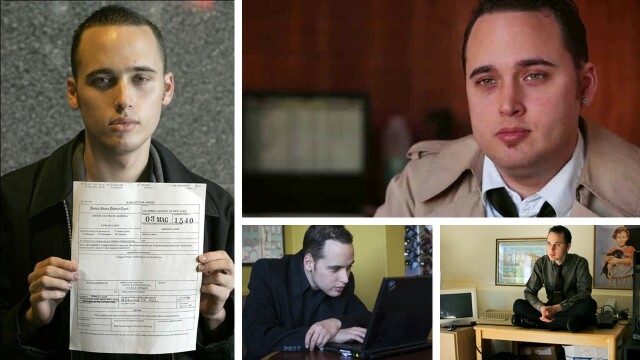

Adrian #Lamo è stato un hacker che ha trovato nuovi modi per violare le aziende e fargli comprendere quanto erano insicure.

Dai primi hack fino ad arrivare ad attacchi informatici verso aziende di prestigio mentre vagabondava con il suo zaino fino all'essere chiamato "spia" dalla comunità degli hacker, Adrian è stato una figura controversa nel mondo dell'hacking ma altamente interessante.

#redhotcyber #informationsecurity #ethicalhacking #dataprotection #hacking #cybersecurity #cybercrime #cybersecurityawareness #cybersecuritytraining #cybersecuritynews #privacy #infosecurity

https://www.redhotcyber.com/post/hacker-famosi-la-storia-di-andrian-lamo

Hacker famosi: la storia di Andrian Lamo

Adrian Lamo è stato un hacker che ha trovato nuovi modi per violare le aziende e fargli comprendere quanto erano insicure.Redazione RHC (Red Hot Cyber)

In questo periodo storico, molto spesso stiamo assistendo a continui #danni “#collaterali” dovuti a problematiche che non vengono causati da #incidenti #informatici da parte delle grandi azienda, ma da aziende di terze parti.

Tutto questo ci porta all’attenzione che i fornitori possono essere oggi il “tallone di Achille” sia nella #produzione che nella #sicurezza #informatica aziendale e occorre prestarne la massima attenzione.

#redhotcyber #informationsecurity #ethicalhacking #dataprotection #hacking #cybersecurity #cybercrime #cybersecurityawareness #cybersecuritytraining #cybersecuritynews #privacy #infosecurity

https://www.redhotcyber.com/post/la-produzione-toyota-e-bloccata-in-giappone-a-causa-di-un-attacco-alla-supply-chain-di-un-fornitore-di-porta-bicchieri/

La produzione Toyota è bloccata in Giappone a causa di un attacco alla supply-chain di un fornitore di porta bicchieri

Un attacco ad un fornitore della Toyota ha portato al blocco della linea di produzione in Giappone causando milioni di danni.Redazione RHC (Red Hot Cyber)

Più di mille personalità e specialisti famosi, tra cui Elon #Musk e Steve #Wozniak, hanno firmato una lettera aperta.

Tale lettera invita tutti i laboratori di #intelligenza #artificiale (#AI) a sospendere l’#addestramento di #sistemi di #intelligenza #artificiale (#AI) più potenti del GPT-4.

#redhotcyber #informationsecurity #ethicalhacking #dataprotection #hacking #cybersecurity #cybercrime #cybersecurityawareness #cybersecuritytraining #cybersecuritynews #privacy #infosecurity

https://www.redhotcyber.com/post/elon-musk-e-steve-wozniak-invitano-i-laboratori-di-ai-a-sospendere-laddestramento-di-sistemi-piu-potenti-di-gpt-4/

Elon Musk e Steve Wozniak invitano i laboratori di AI a sospendere l'addestramento di sistemi più potenti di GPT-4

La lettera aperta firmata da oltre mille personalità famose: fermiamo lo sviluppo incontrollato dell'intelligenza artificialeRedazione RHC (Red Hot Cyber)

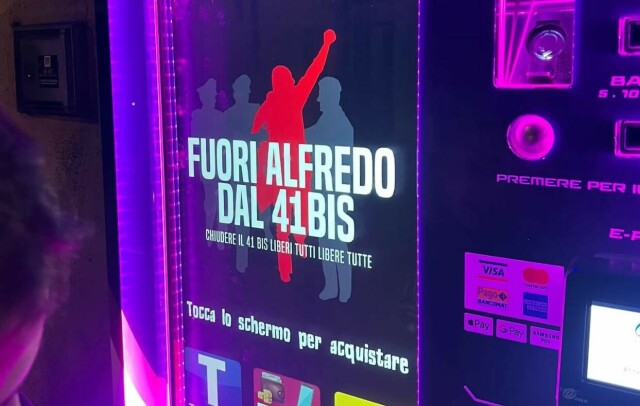

Diversi #distributori automatici di #sigarette in #Italia sono stati presi di mira dagli hacker, molto probabilmente di frangia anarchica.

Testimoni riferiscono di pacchetti di sigarette venduti a soli 10 centesimi, ma anche di #buoni #Amazon emessi a pochi centesimi dai distributori.

In una tabaccheria di via Vittorio Emanuele a #Bordighera, Imperia, è #apparsa la scritta “Fuori Alfredo dal 41 bis”, chiaramente riferita al terrorista Alfredo Cospito, in sciopero della fame da più di 100 giorni.

#redhotcyber #informationsecurity #ethicalhacking #dataprotection #hacking #cybersecurity #cybercrime #cybersecurityawareness #cybersecuritytraining #cybersecuritynews #privacy #infosecurity

https://www.redhotcyber.com/post/hackerate-i-distributori-di-sigarette-10-centesimi-a-pacchetto-e-buoni-amazon-in-regalo-pro-cospito/

Hackerate i distributori di sigarette. 10 centesimi a pacchetto e buoni Amazon in regalo pro Cospito

Hackerate le macchine per la distribuzione delle sigarette per Alfredo Cospito. Il messaggio: "Fuori alfredo dal 41 bis".Redazione RHC (Red Hot Cyber)

Il software #opensource è oggi così presente ed integrato nella nostra vita quotidiana che sarebbe difficile pensare ad un mondo senza di esso.

Come sempre, #condividere e #collaborare e quindi avere una mente aperta ad essere contaminata da altre idee evitando di erigere muri, è sempre la chiave del successo e quantomai oggi il mondo dovrebbe prendere esempio dall'Open Source.

A cura di Massimiliano Brolli

#redhotcyber #opensource #ethicalhacking #fsf #hacking #cybersecurity #freesoftwaredfoundation #cybersecurityawareness #cybersecuritytraining #cybersecuritynews #privacy #infosecurity

https://www.redhotcyber.com/post/la-storia-dell-open-source/

La storia dell'Open Source. Una storia di successo del genere umano

Il software open source è così integrato nella nostra vita che sarebbe difficile pensare ad un mondo senza di esso. Scopriamo la sua storia in questo articolo.Massimiliano Brolli (Red Hot Cyber)